文章内容

2019/4/17 11:32:20,作 者: 黄兵

2019年4月13日DDOS攻击细节

2019年4月13日在线短信接收遭到了DDOS Flood攻击,本篇文章将这次攻击细节还原。

早上6:23分攻击开始持续1分钟,导致IP被屏蔽,由于太早忙于上班没有管这件事,到了公司之后登陆控制台,手动解封IP。

解封IP之后8:06分又开始攻击,持续2分钟,再次手动解封IP,开始准备转移服务器数据。

在数据库为转移完成的情况下9:20再次攻击,导致IP被封,无法转移数据,第三次手动解封IP,三次解封IP的机会用完,无法手动解封。开始对被攻击服务器做镜像,准备转移服务器。

到了11:25又开始攻击,中午吃饭没有管,下午购买高防数据包,解封IP,同时新建服务器,将镜像复制到新服务器上面。开始调试新服务器,修改内部网络结构,期间网站一直无法访问。

期间由于制作镜像与现在服务器内部IP冲突导致无法登陆,发工单给服务器提供商寻求解决。

配置高防,同时采用CDN的方式,屏蔽后端服务器IP,让攻击者无法知道服务器IP,从而避免被攻击,但是似乎攻击者在事先已经记录了Host IP,即使配置好了CDN也无法阻挡Host IP被攻击。

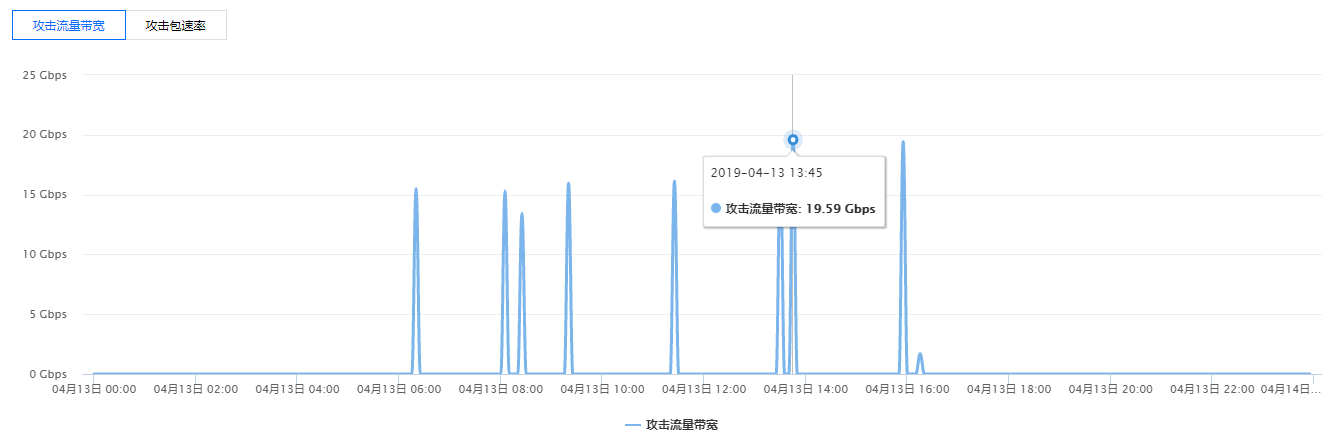

高防开始清洗流量攻击,完成了一次防御,攻击者应该是发现攻击不奏效,10分钟自后发动了今天最高的攻击强度,19.59Gbps导致高防无法防御,IP再次被封禁。

2个小时之后,Host IP被解封,网站可以访问,又再一次遭到19Gbps左右的攻击,IP再次被封禁,同时新服务器已经部署妥当,开始配置CDN,避免新服务器IP被攻击者获取,同时重启后台的一些运行服务,网站正式可以访问。

下面是4月13日攻击的一个具体时间及流量图:

在恢复网站的时候,可以看的出攻击者是时时关注网站的,只要一可以访问,就发动攻击,完全是要把这个站点拖垮的节奏。

下面我说说关于DDOS高防的一些问题:

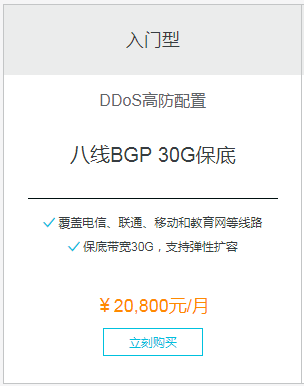

下面是某国内云厂家的DDOS入门级产品价格:

这个价格一般玩家玩不起,主要是清洗攻击流量需要耗费大量的宽带资源导致价格居高不下。

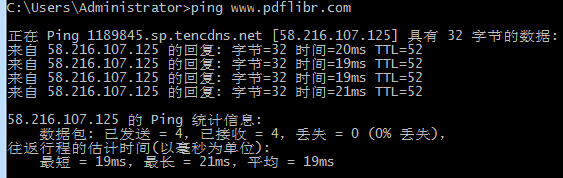

现在比较靠谱的方法是采用CDN的方式屏蔽Host 的IP,让攻击者无法找到网站的真实IP,网站所有的资源都需要隐藏真实IP,包括(css、js、图片文件等),有一个地方的小疏忽可能导致整个站点瘫痪,同时网站提供的其他服务器也要注意隐藏真实IP,现在CDN的流量包也并不是很贵,所以采用这种方案还是不错的。

第二个需要注意的是:攻击者已经知道了你网站的真实IP,赶快更换IP,如果不更换IP,即使采用CDN也无法解决问题。

下面是采用CDN之后,获得的是CDN服务器的IP地址:

获得的是CDN服务器的IP地址,影藏了源站IP。

关于CDN是否能很好的防御DDOS Flood攻击,还要经过时间检验。

发生DDOS Flood攻击后,解决方案:

更改服务器IP地址->通过CDN隐藏源站IP。

最后将攻击者的数据包公布一下,以后有时间分析一下,最近手上的事还没有完成,先放一放。

2019年4月13日13:48分流量数据包:193.112.1.180_1555393096_310883765.cap

黄兵个人博客原创。

转载请注明出处:黄兵个人博客 - 2019年4月13日DDOS攻击细节

发表评论

评论列表

K on 回复 有用(1)

大佬辛苦了

游客H5LN on 2019-10-12 10:57:45

博主回复:谢谢i类姐。游客zLKv on 2019-10-12 10:57:54

博主回复:谢谢理解